Negli ultimi giorni è stato scoperto un nuovo ransonware giudicato molto ma molto pericoloso: si chiama DeadBolt ed ora vi spieghiamo nel dettaglio come agisce e come difendersi.

DeadBolt, come scrivono su Hwupgrade.it, è un pericolo per i NAS di QNAP collegati a Internet, al punto che l’azienda ha deciso di mettere in campo delle importanti contromisure per difendere i propri utenti. “L’azienda taiwanese – fa sapere a riguardo il portale – sta infatti forzando l’aggiornamento dei dispositivi (anche se gli update automatici sono disabilitati) all’ultimo firmware disponibile per chiudere, o quantomeno mitigare, la vulnerabilità e mettere al riparo i clienti da un ransomware che sta crittografando i loro dati sui NAS”.

OCCHIO A DEADBOLT, IL PERICOLOSO RANSOMWARE CHE CRIPTA TUTTI I DATI

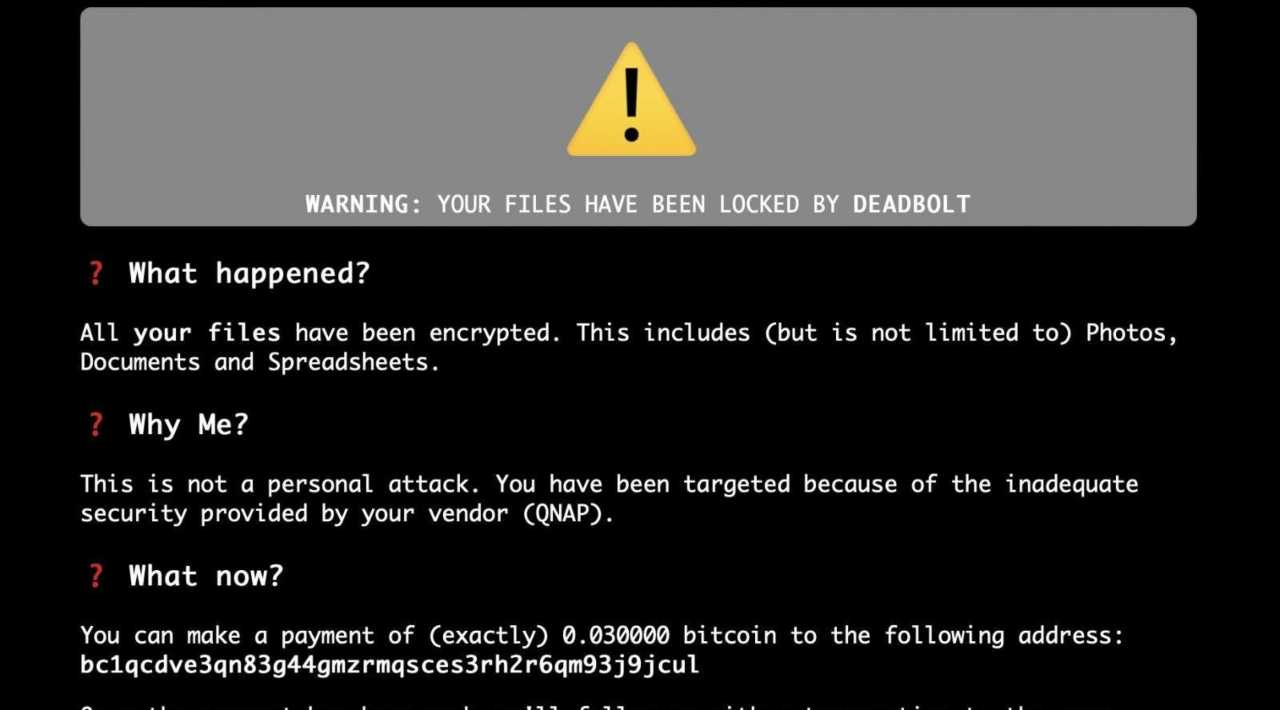

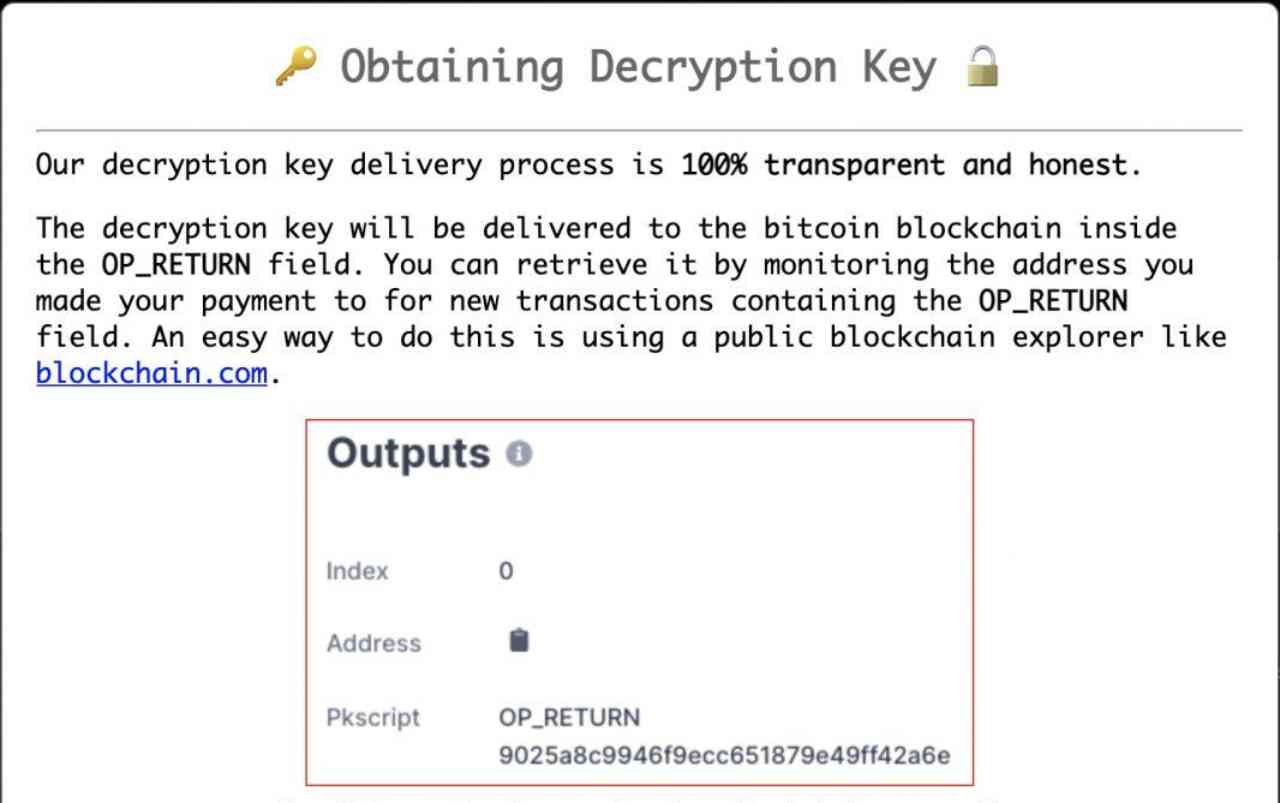

Al momento sarebbero già più di 3.600 le persone “infettate”, e la maggior parte di esse è residente in Italia ma anche negli Stati Uniti, in Francia, Taiwan e nel Regno Unito. Gli attacchi sono scattati negli scorsi giorni, precisamente il 25 gennaio, e alcuni dispositivi QNAP si sono ritrovati improvvisamente con i propri file crittografati e nomi modificati con l’aggiunta dell’estensione .deadbolt. “Come ricostruito da Bleeping Computer – scrive ancora Hwupgrade.it – anziché inserire dei file con la richiesta di riscatto in ogni cartella del dispositivo, i malintenzionati sono riusciti a modificare la pagina di accesso del NAS affinché mostri il messaggio ‘WARNING: Your files have been locked by DeadBolt’”. Una schermata che informa la vittima che per decrittare i file dovrà pagare 0.03 Bitcoin, che al cambio fanno circa 980 euro, da versare su un indirizzo Bitcoin unico. Una volta effettuata la transazione, i criminali della rete spediscono la chiave di decrittazione da inserire nell’apposita schermata. Ovviamente, come succede in questi casi, non bisogna mai pagare il riscatto, semmai, denunciare il tutto alle autorità competenti. Tra l’altro QNAP ha fatto sapere che gli utenti potranno bypassare la schermata del riscatto e ottenere l’accesso alla propria pagina di amministrazione digitando l’indirizzo seguente, http://nas_ip:8080/cgi-bin/index.cgi o https://nas_ip/cgi-bin/index.cgi. Inoltre, vengono invitati gli stessi utenti a disconnettere i propri dispositivi da internet, proteggendoli con un nuovo firewall.

QNAP ha spiegato anche di aver forzato l’update dei NAS all’ultimo firmware, anche se non si è ben capito se la mossa sia stata del tutto risolutiva o meno. “Stiamo cercando di aumentare la protezione contro Deadbolt – spiegano – ii tempi di Qlocker molte persone sono state infettate dopo aver corretto la vulnerabilità. In effetti, l’intero focolaio si è scatenato dopo il rilascio della patch. Ma molte persone non applicano le patch di sicurezza lo stesso giorno o anche la stessa settimana in cui vengono rilasciate. E questo rende molto più difficile fermare una campagna ransomware”. Un rappresentante dell’azienda su Reddit ha aggiunto: “Lavoreremo su patch/miglioramenti di sicurezza contro Deadbolt e speriamo che vengano applicati immediatamente. So che ci sono tesi sul fatto che dovremmo farlo o meno (forzare l’aggiornamento automatico, ndr). È una decisione difficile da prendere. Ma l’abbiamo fatto a causa di Deadbolt e del nostro desiderio di fermare questo attacco il prima possibile”.